在Debian上使用UFW

UFW全程Uncomplicated Firewall,是Ubuntu系统上默认的防火墙组件。UFW是为轻量化配置iptables而开发的一款工具。UFW 提供一个非常友好的界面用于创建基于IPV4,IPV6的防火墙规则。UFW 在 Ubuntu 8.04 LTS 后的所有发行版中默认可用。无论是桌面版还是服务器版,UFW 的命令行用法是一样的。

在服务器上使用UFW的时候需要具备sudo权限

安装

Debian 默认不安装UFW,使用如下命令安装

1 | sudo apt install -y UFW |

将IPv6与UFW一起使用(可选)

默认是不启用IPv6,如果需要开启,则需要用vi编辑UFW的配置。

1 | sudo vi /etc/default/ufw |

然后把no改成yes

1 | IPV6=yes |

设置默认策略

刚开始使用的时候,需要设置默认策略,这些规则控制如何处理未明确匹配任何其他规则的流量。UFW设置为拒绝所有传入连接并允许所有传出连接。

1 | sudo ufw allow ssh |

这将创建防火墙规则,允许端口22上的所有连接,这是SSH守护程序默认侦听的端口。UFW知道端口allow ssh的含义,因为它在/etc/services文件中被列为服务。

但是,实际上可以通过指定端口而不是服务名来编写等效规则。例如,此命令与上面的命令相同:

1 | sudo ufw allow 22 |

如果将SSH守护程序配置为使用其他端口,则必须指定相应的端口。例如,如果SSH服务器正在侦听端口2222,则可以使用此命令允许该端口上的连接:

1 | sudo ufw allow 2222 |

现在您的防火墙已配置为允许传入SSH连接,我们可以启用它。

启用UFW

要启用UFW,请使用以下命令:

1 | sudo ufw enable |

您将收到一条警告,指出该命令可能会破坏现有的SSH连接。我们已经设置了允许SSH连接的防火墙规则,因此可以继续。用y来响应提示然后点击ENTER。

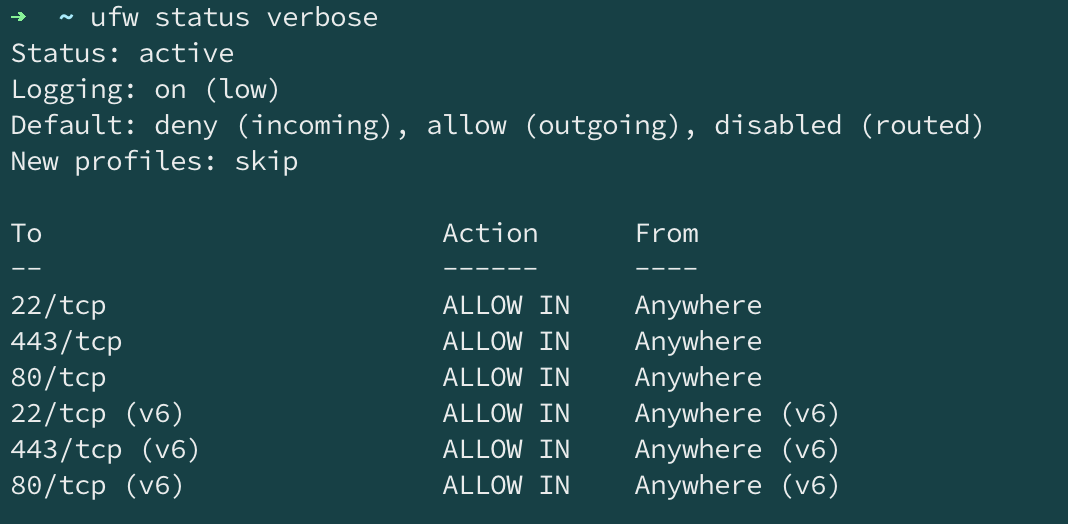

防火墙现在处于活动状态。运行该sudo ufw status verbose命令以查看已设置的规则。

设置其他规则

此时也可以这样做:

- 端口80上的HTTP,这是未加密的Web服务器使用的,使用

sudo ufw allow http或sudo ufw allow 80 - 端口443上的HTTPS,这是加密的Web服务器使用的,使用

sudo ufw allow https或sudo ufw allow 443

除了指定端口或已知服务之外,还有其他几种允许其他连接的方法。

特定端口范围

可以使用UFW指定端口范围。某些应用程序使用多个端口,而不是单个端口。

例如,为了允许X11连接,它使用的是端口6000- 6007,使用这些命令:

1 | sudo ufw allow 6000:6007/tcp |

使用UFW指定端口范围时,必须指定规则应适用的协议(tcp或udp)。否则就是默认自动启用两种协议。

特定IP地址

使用UFW时,还可以指定IP地址。例如,如果要允许来自特定IP地址的连接(例如工作或家庭IP地址为203.0.113.5),则需要指定from,然后才是IP地址:

1 | sudo ufw allow from 203.0.113.5 |

同样,也可以指定允许子网203.0.113.0/24连接的目标端口。使用端口22(SSH)作为示例:

1 | sudo ufw allow from 203.0.113.0/24 to any port 22 |

与特定网络接口的连接

如果要创建仅适用于特定网络接口的防火墙规则,可以通过指定“允许接通”,然后指定网络接口的名称来执行此操作。

在继续之前查找网络接口。为此,请使用以下命令:

1 | ip addr |

突出显示的输出表示网络接口名称。它们通常被命名为eth0或者enp3s2。

因此,如果服务器有一个名叫eth0的公共网络接口,则可以使用以下命令允许HTTP流量(端口80):

1 | sudo ufw allow in on eth0 to any port 80 |

这样做将允许服务器从公共互联网接收HTTP请求。

或者,如果希望MySQL数据库服务器(端口3306)侦听专用网络接口eth1上的连接,例如,可以使用此命令:

1 | sudo ufw allow in on eth1 to any port 3306 |

这将允许专用网络上的其他服务器连接到MySQL数据库。

拒绝连接

如果尚未更改传入连接的默认策略,则UFW配置为拒绝所有传入连接。

但是,有时希望根据源IP地址或子网拒绝特定连接,可能是因为您知道您的服务器正在受到攻击。此外,如果要将默认传入策略更改为允许(不建议这样做),则需要为不希望允许连接的任何服务或IP地址创建拒绝规则。

要编写拒绝规则,可以使用上述命令,将allow替换为deny。

例如,要拒绝HTTP连接,可以使用以下命令:

1 | sudo ufw deny http |

或者,如果要拒绝来自203.0.113.5上的所有连接,可以使用以下命令:

1 | sudo ufw deny from 203.0.113.5 |

删除规则

了解如何删除防火墙规则与了解如何创建防火墙规则同样重要。有两种不同的方法可以指定要删除的规则:按规则编号或实际规则(类似于创建规则时的规则)。

按规则编号

如果使用规则编号删除防火墙规则,那么要做的第一件事就是获取防火墙规则列表。UFW status命令可以选择显示每个规则旁边的数字,如下所示:

1 | sudo ufw status numbered |

如果决定要删除允许端口80(HTTP)连接的规则2,可以在UFW删除命令中指定它,如下所示:

1 | sudo ufw delete 2 |

这将显示确认提示,然后删除规则2,允许HTTP连接。请注意,如果启用了IPv6,则还需要删除相应的IPv6规则。

按实际规则

规则编号的替代方法是指定要删除的实际规则。例如,如果要删除allow http规则,可以这样写:

1 | sudo ufw delete allow http |

还可以通过allow 80而不是按服务名称来指定规则:

1 | sudo ufw delete allow 80 |

此方法将删除IPv4和IPv6规则(如果存在)。

检查UFW状态和规则

可以随时使用以下命令检查UFW的状态:

1 | sudo ufw status verbose |

如果UFW被禁用,默认情况下,会看到如下内容:

1 | Status: inactive |

如果UFW处于活动状态,如果您按照步骤进行操作,输出将表明它处于活动状态,并且它将列出所有已设置的规则。例如,如果防火墙设置为允许来自任何位置的SSH(端口22)连接,则输出可能如下所示:

1 | Status: active |

如果要检查UFW如何配置防火墙,请使用此status命令。

禁用或重置UFW

如果决定不想使用UFW,可以使用以下命令禁用它:

1 | sudo ufw disable |

使用UFW创建的任何规则将不再处于活动状态。如果以后需要激活,可以随时运行sudo ufw enable。

如果已经配置了UFW规则但是决定要重新开始,则可以使用reset命令:

1 | sudo ufw reset |

这将禁用UFW并删除先前定义的任何规则。请注意,如果在任何时候修改了默认策略,默认策略都不会更改为原始设置。